Warum Security Awareness immer wirksam ist – wenn man sie richtig aufbaut und korrekt misst

Veröffentlichungsdatum:

- Januar 12, 2026

Aktuelle Diskussionen über die Wirksamkeit von Cybersecurity-Awareness wurden durch medienwirksame Berichterstattung erneut angefacht. Besonders deutlich wird dies durch einen Artikel im Wall Street Journal, der sich auf die Studie „Understanding the Efficacy of Phishing Training in Practice“ stützt und die Frage aufwirft, ob Phishing-Simulationen und Awareness-Trainings tatsächlich zu einer relevanten Reduktion des Risikos führen.

Die Debatte an sich ist sinnvoll und notwendig. Die daraus gezogenen Schlussfolgerungen erfordern jedoch eine deutlich differenziertere Betrachtung.

Eine wachsende Zahl empirischer Untersuchungen zeigt, dass gut konzipierte Cybersecurity-Awareness-Programme das sicherheitsrelevante Verhalten im realen Umfeld messbar verbessern. Was dabei häufig nicht funktioniert, ist weniger Awareness an sich, sondern ein zu enges Verständnis davon, was Awareness bedeutet, wie sie organisatorisch verankert werden sollte und anhand welcher Kriterien ihr Erfolg bewertet wird.

Cybersecurity Awareness ist kein isoliertes Kontrollinstrument

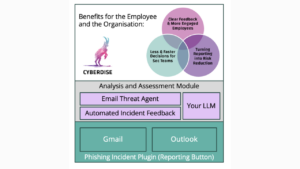

Ein wirksamer Schutz vor Phishing und Social Engineering entsteht nicht durch isolierte Schulungskampagnen. Er ist das Ergebnis einer gelebten Cybersecurity-Kultur in Verbindung mit einer belastbaren Cybersecurity-Governance. In reifen Organisationen ist Awareness ein Bestandteil eines umfassenden sozio-technischen Systems, das unter anderem folgende Elemente umfasst:

- Klare Governance-Strukturen und eindeutige Verantwortlichkeiten

- Konsistente Richtlinien sowie deren Durchsetzung

- Secure-by-Design ausgerichtete technische Kontrollen

- Mechanismen zur Incident-Meldung und strukturierten Rückmeldung

- Kontinuierliche Risikokommunikation

Gut konzipierte und intelligent umgesetzte Cybersecurity-Awareness-Maßnahmen sind ein zentraler Enabler dieses Systems – sie sind jedoch nicht das System selbst.

Trainingsmodule und Phishing-Simulationen sind daher als Werkzeuge zu verstehen, nicht als Lösungen. Ihr Zweck besteht darin, Wahrnehmung zu schärfen, Verhaltensnormen zu festigen und Mitarbeitende gezielt und kontrolliert mit realistischen Risiken zu konfrontieren. Werden sie in Governance und Unternehmenskultur integriert, erhöhen sie die organisatorische Resilienz. Werden sie hingegen als reine Pflichtübungen betrachtet, verkommen sie zu bloßem Compliance-Theater.

Der zentrale analytische Fehler: Die Verwechslung von Einstellung und Verhalten

Viele kritische Bewertungen von Awareness-Programmen gehen implizit von einem linearen Zusammenhang aus:

Wissen → Awareness → sicheres Verhalten

Die Verhaltensforschung zeigt jedoch, dass diese Annahme insbesondere im Cyberkontext nicht zutrifft.

Empirische Studien kommen konsistent zu folgenden Ergebnissen:

- Trainings beeinflussen in erster Linie Einstellung und Risikowahrnehmung

- Die Konfrontation mit realistischen Bedrohungen beeinflusst das tatsächliche Verhalten

- Die Korrelation zwischen Einstellung und Verhalten ist schwach

Diese Unterscheidung ist grundlegend. Wird die Wirksamkeit von Awareness über Umfrageergebnisse oder kurzfristige Klickraten gemessen, werden psychologische Konstrukte miteinander vermischt, die sich unter realen Angriffsbedingungen sehr unterschiedlich verhalten.

Eine differenzierte Einordnung der im WSJ zitierten Studie

Die Studie „Understanding the Efficacy of Phishing Training in Practice“ ist methodisch sauber, sorgfältig durchgeführt und wissenschaftlich integer. Sie verdient Anerkennung für ihre Stringenz und Transparenz.

Gleichzeitig relativieren zwei zentrale Einschränkungen ihre weitergehenden Schlussfolgerungen erheblich:

- Die Studie untersucht nur eine einzelne Organisation. Organisationskultur, Governance-Reifegrad, Vorerfahrungen und Sicherheitsklima unterscheiden sich teils erheblich. Ergebnisse aus einem einzelnen Umfeld lassen sich nicht ohne Weiteres auf die gesamte Awareness-Disziplin übertragen.

- Die Rohdaten sind nicht öffentlich zugänglich. Dies ist aus Vertraulichkeitsgründen nachvollziehbar, schränkt jedoch unabhängige Validierung, Sekundäranalysen und den Vergleich mit anderen Studien ein – allesamt essenziell für wissenschaftliche Konsolidierung.

Wir verstehen die Studie daher als Fallstudie, nicht als belastbaren Gegenbeweis zur Wirksamkeit von Cybersecurity-Awareness insgesamt.

Der Wall Street Journal-Artikel stellt zutreffend fest, dass viele Awareness-Programme hinter ihren Erwartungen zurückbleiben. Die Ableitung eines allgemeinen Urteils über die Effektivität von Awareness aus einer schmalen empirischen Basis ist jedoch der Punkt, an dem die Argumentation fragil wird.

In Branchen wie der Luftfahrt, dem Gesundheitswesen oder der industriellen Sicherheit ist seit Langem bekannt, dass Trainingserfolg eine Funktion von Design, Realismus, Wiederholung und systemischer Einbettung ist.

Cybersecurity bildet hier keine Ausnahme. Was in der Praxis typischerweise nicht funktioniert, sind:

- Generische, kontextarme Simulationen

- Seltene, rein compliance-getriebene Kampagnen

- Wissenslastige, erfahrungsarme Trainings

- KPIs, die Klicks statt Verhaltensänderungen über Zeit messen

Was hingegen wirkt, sind governance-orientierte, verhaltensfokussierte und exponierungsbasierte Programme, die fest in eine lebendige Sicherheitskultur eingebettet sind.

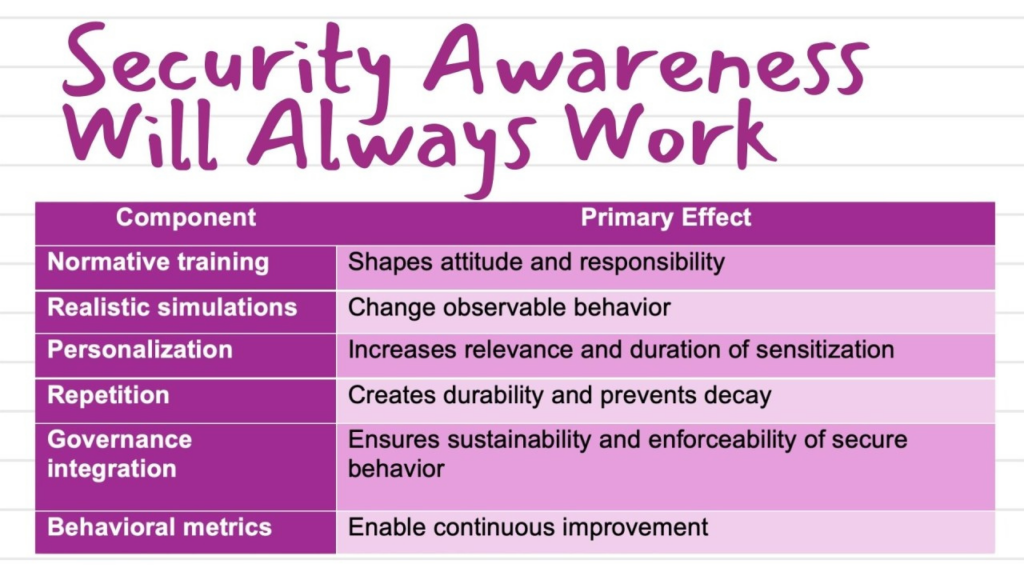

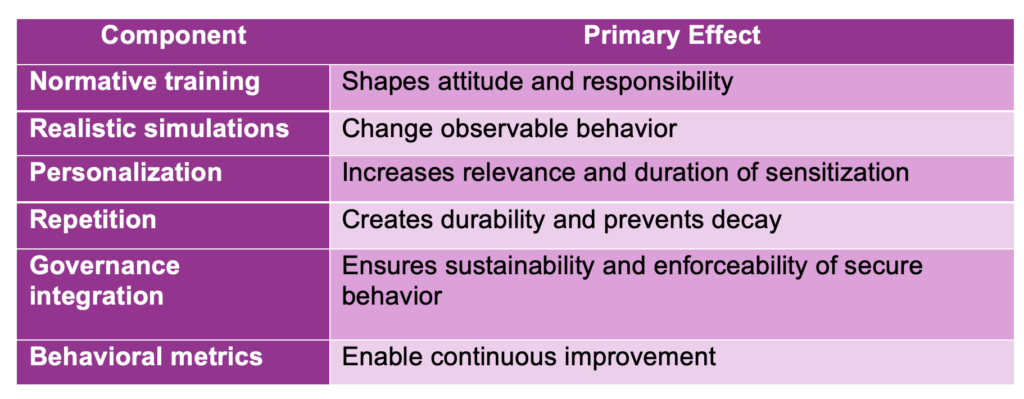

Awareness Building Blocks: Ein präziseres mentales Modell für CISOs

Erst im Zusammenspiel dieser Elemente wird Awareness zu einem messbaren Mechanismus zur Risikoreduktion – und nicht zu einer rein symbolischen Maßnahme.

Implikationen für Security Leadership

- Stellen Sie nicht die Frage, ob Awareness wirkt. Fragen Sie stattdessen, welche Awareness unter welchen Bedingungen wirkt.

- Verankern Sie Awareness in Governance und Unternehmenskultur. Training ohne strukturelle Einbettung verliert langfristig seine Wirkung.

- Messen Sie Verhalten, nicht Überzeugungen. Umfragen sind kein valider Proxy für Resilienz.

- Gehen Sie von KI-gestützten Angreifern aus. Alles darunter trainiert die falschen Reflexe.

- Betrachten Sie Awareness als System, nicht als Kampagne.

Richtig konzipiert und wirksam gesteuert eliminiert Cybersecurity-Awareness Risiken nicht vollständig – sie reduziert jedoch nachweislich die am häufigsten ausgenutzte Angriffsfläche: menschliches Verhalten.

References

- Pugnetti, C., Stacho, P. Improving Cyber Risk Behavior through AI-Enabled Spear Phishing. Lucerne University of Applied Sciences (HSLU), 2025. https://cyberdise-awareness.com/wp-content/uploads/2025/12/4-aisp-study-AI-Enabled-Spearphishing-Paper.pdf

- Reinheimer et al. An Empirical Study on Phishing Training Decay. SOUPS, 2020.

- Heiding et al. Evaluating Large Language Models’ Capability to Launch Fully Automated Spear Phishing Campaigns. arXiv:2412.00586, 2024.

- Björck et al. Towards Diagnosing and Mitigating Behavioral Cyber Risks. Risks, MDPI, 2024.

- Ho et al. Understanding the Efficacy of Phishing Training in Practice. IEEE 2025 SP. https://people.cs.uchicago.edu/~grantho/papers/oakland2025_phishing-training.pdf

Wir freuen uns darauf, Ihnen in den kommenden Ausgaben unseres Newsletters weitere Einblicke, Neuigkeiten und Updates zum Thema Cybersicherheit zu präsentieren.

Wenn Sie diesen Newsletter in Zukunft nicht mehr erhalten möchten, können sie dies über den nachstehenden Icon „Abbestellen“ in die Wege leiten.