Was sagt der IBM-Bericht 2025 zu Datenverstößen wirklich aus?

Der IBM-Bericht zu den Kosten von Datenverletzungen wird seit zwei Jahrzehnten jährlich veröffentlicht

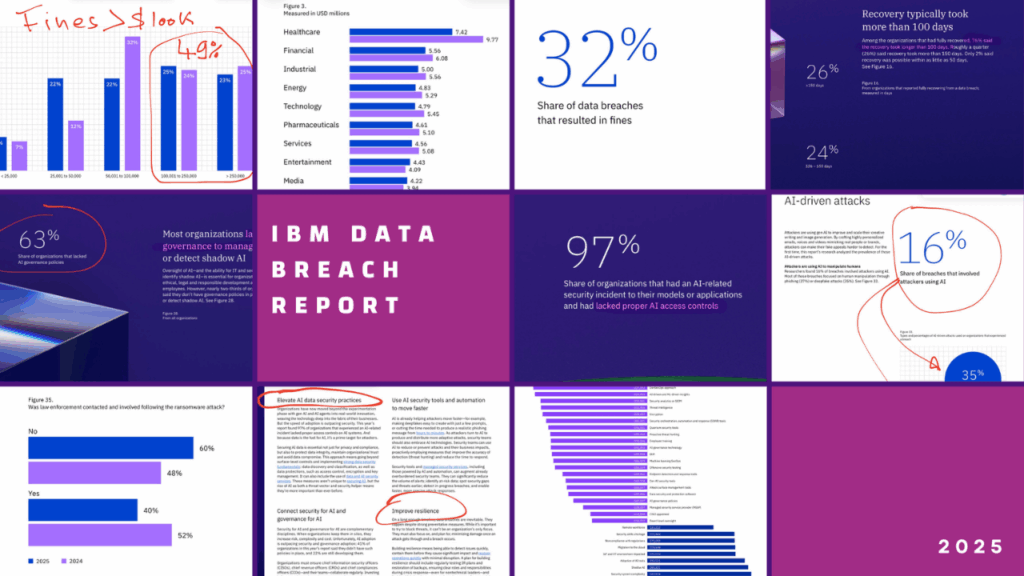

Er wird oft wegen der Zahlen gelesen: die globalen durchschnittlichen Kosten bei Verstößen (derzeit 4,4 Millionen US-Dollar), die am stärksten betroffenen Branchen oder die finanziellen Einbußen (die in den USA die durchschnittlichen Kosten auf 10 Millionen US-Dollar treiben).

Wenn man jedoch etwas genauer hinsieht und das eigene Fachwissen einbringt, sagt der diesjährige Bericht etwas Wesentliches über das Cybersicherheitsbewusstsein aus.

KI ist bereits Teil der Sicherheitsverletzungen.

Jede sechste Sicherheitsverletzung im Jahr 2025 stand mit KI in Zusammenhang.

Und wenn KI zum Einsatz kam, griffen die Angreifer auf Tools zurück, die wir alle „sehr gut kennen“:

37 % waren Phishing-E-Mails.

35 % nutzten Deepfakes und Identitätsdiebstahl.

Phishing bleibt der dominierende Einstiegspunkt. Der Unterschied liegt in der Größenordnung und im Realismus. KI ersetzt alte Angriffsvektoren nicht – sie macht sie noch stärker.

Kontrolle ist das fehlende Element.

63% der Unternehmen, die von einer KI-bezogenen Sicherheitsverletzung betroffen waren, hatten keine KI-Kontrollmechanismen eingerichtet.

97% verfügten über keine Zugriffskontrollen für KI-Tools.

Dies erklärt, warum „Schatten-KI“ – Mitarbeiter, die mit Tools außerhalb der IT-Kontrolle experimentieren – in Berichten über Sicherheitsverletzungen so häufig vorkommt. Wir haben dieses Muster schon einmal beobachtet: Die Einführung neuer Technologien schreitet schneller voran als die Sicherheit.

Für alle, die auf die Ergebnisse der „Would You Rather”-Umfrage aus der letzten Newsletter-Ausgabe gewartet haben: 49% würden lieber alle internen Sicherheitsrichtlinien lesen und 51% würden lieber ein Gespür dafür entwickeln, riskante Klicks zu vermeiden. Ein fast perfektes Kopf-an-Kopf-Rennen. Wir waren sehr überrascht!

Die Wiederherstellung ist schwieriger, als viele zugeben wollen

- Zwei Drittel der Unternehmen geben an, dass sie sich nie vollständig von einer Datenverletzung erholen.

- Und 76% sagen, dass die Wiederherstellung länger als 100 Tage dauerte.

Diese Zahlen rücken die Widerstandsfähigkeit in den Fokus – nicht nur die Prävention. Wenn die meisten Unternehmen sich nicht schnell erholen können, muss sich die Diskussion darauf verlagern, wie Menschen auf Angriffe reagieren.

Was bedeutet das für das Sicherheitsbewusstsein?

Die Zahlen des Berichts bestätigen, was Cybersecurity-Experten seit langem beobachten:

Die Angriffsvektoren bleiben konstant (Phishing, kompromittierte Anmeldedaten, Insider-Bedrohungen).

Das Umfeld um sie herum entwickelt sich weiter (KI, Automatisierung, Geldstrafen, Lieferketten).

Menschliches Versagen ist nach wie vor eine Konstante.

Was sich ändert, ist der Kontext, in dem Menschen Fehler machen.

Deshalb funktioniert traditionelles Bewusstsein (Richtlinien, Vorträge, Präsentationen) unter realem Druck selten. Die Menschen kennen die Regeln – aber Müdigkeit, Dringlichkeit oder ein sehr überzeugender, von KI erstellter Phishing-Angriff reichen aus, um dieses Wissen außer Kraft zu setzen.

Die Antwort sind nicht mehr Richtlinien. Es ist die Praxis.

Realistische Simulationen, adaptives Coaching, das Entwickeln von Instinkten, anstatt sich auf Theorie zu verlassen.

„Der IBM-Bericht erinnert mich daran: Bei der Sensibilisierung geht es nicht darum, zu wissen, was Phishing ist. Es geht darum, ein Muskelgedächtnis aufzubauen, um dem Angriff zu widerstehen – selbst wenn das Phishing perfekt gestaltet ist.“

– Palo Stacho

Ergebnisse einer gemeinsamen Studie mit der Universität Luzern: KI-gestütztes Spear-Phishing

In Zusammenarbeit mit der Universität Luzern führte CYBERDISE eine kontrollierte Studie durch, um zu untersuchen, wie Mitarbeiter auf KI-gestützte Spear-Phishing-Angriffe reagieren. Im Gegensatz zu herkömmlichem Phishing sind diese Angriffe personalisiert, anpassbar und schwieriger zu erkennen.

Die Studie kommt zu einem eindeutigen Ergebnis: Die mit CYBERDISE geschulten Teilnehmer zeigten eine um 60 % erhöhte Wachsamkeit gegenüber AI/OSINT-generierten Spear-Phishing-Versuchen. In diesem Webinar stellen wir das Studiendesign, die wichtigsten Ergebnisse und die Implikationen für Unternehmen vor, die sich gegen neue Bedrohungen wappnen wollen.

Sie erfahren:

– Wie KI das Spear-Phishing verändert.

– Die Methodik und Ergebnisse unserer gemeinsamen Studie mit der Universität Luzern.

– Warum die Unachtsamkeit von Mitarbeitern in der Cybersicherheit nach wie vor eine große Schwachstelle darstellt.

– Praktische Ratschläge zur Stärkung von Sensibilisierungsprogrammen auf der Grundlage wissenschaftlicher Erkenntnisse.

[1] https://www.ibm.com/reports/data-breach