Veröffentlichungsdatum:

- Dezember 5, 2024

Haben Sie den Film „The Great Hack“ gesehen? Ein Muss, um einen Einblick in die Psychologie hinter Phishing-Angriffen zu erhalten!

Psychologie und Phishing-Angriffe

Phishing-Angreifer setzen in hohem Maße auf psychologische Tricks, weshalb das Erkennen dieser Strategie so wichtig für die Cybersicherheit ist. Erstaunlich, fast die Hälfte (47 %) der erfolgreichen Attacken erfolgt nach wie vor durch unachtsame Mitarbeiter [1].

Die wichtigsten psychologischen Methoden beim Phishing:

1. Emotionale Manipulation

Phishing-Angreifer spielen mit Emotionen wie Angst, Neugierde, und Vertrauen um voreilige Handlungen zu provozieren. So kann beispielsweise eine dringende Nachricht von einer „Bank“ Panik auslösen, während das Versprechen einer Belohnung die Neugierde weckt.

2. Kognitive Tendenzen

Wir alle sind anfällig für bestimmte Verhaltensmuster, und die Betrüger wissen das. Von übersteigertem Selbvstvertrauen („Ich würde nie auf Phishing hereinfallen“) bis hin zur Autoritätshörigkeit (blindes Vertrauen in Nachrichten von „wichtigen“ Personen), machen uns diese Denkmuster angreifbar. Scrollen Sie nach unten, um mehr über kognitive Neigungen zu erfahren.

3. Social Engineering

Angreifer nutzen Mechanismen wie Reziprozität (creating a sense of obligation) und soziale Anerkennung („Alle anderen machen es auch so“), um das Opfer zum Einwilligen zu bewegen.

Was wir empfehlen

1. Erkennen von Schwachstellen

Das Erkennen der psychologischen Schwachstellen erlaubt uns, wachsam zu bleiben. Oft sind es unsere Emotionen, nicht unser technisches Wissen, die ein Angreifer ausnutzt.

2. Die Grundregeln beherrschen, um legitime Nachrichten zu erkennen

Es ist essenziell, die Grundkenntnisse zu besitzen, die es Ihnen ermöglichen, legitime Nachrichten zu erkennen. Kommt die Nachricht von jemandem, den Sie kennen? Stammt die Nachricht von einer Domain, die Sie kennen und der Sie vertrauen? Sie sollten zumindest wissen, wie E-Mail-Adressen aufgebaut sind und welche Domain Sie als vertrauenswürdig einstufen können.

3. Zielführende Schulungen

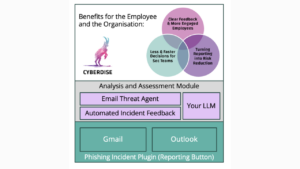

Schulungsprogramme sollten über technische Kenntnisse hinausgehen. Wir empfehlen die Durchführung von Phishing-Simulationen.

4. Kognitiver Ansatz

Fördern Sie ein spezielles Denksystem (langsames, wohlüberlegtes und logisches Denken, das einen höheren kognitiven Aufwand erfordert, [2]) – nehmen Sie sich einen Moment Zeit, um eine Nachricht zu analysieren, ehe Sie zur Tat schreiten. Dieser einfache Schritt kann impulsive, riskante Handlungen verhindern.

5. Eine Kultur der Sicherheit schaffen

Der Aufbau einer Kultur, in der Sicherheit groß geschrieben wird, fördert die Wachsamkeit. Wenn Mitarbeiter sich sicher fühlen, verdächtige E-Mails zu melden, werden Unternehmen resistenter.

Die Psychologie hinter Phishing-Angriffen ist ein globales Problem, das Privatpersonen und Institutionen über Grenzen hinweg betrifft. Um unser Bewusstsein für diese Problematik zu vertiefen, nimmt unser Team dieses Jahr an der „Black Hat Saudi Arabia“ teil. Diese Veranstaltung bietet eine einzigartige Perspektive auf die neuesten globalen Bedrohungen der Cybersicherheit und erlaubt Einblicke, von denen wir glauben, dass sie für unsere europäischen Interessenten wertvoll sein werden. Bleiben Sie auf dem Laufenden und folgen Sie Cyberdise auf LinkedIn!

Was sind die häufigsten kognitiven Verhaltensmuster, die von Phishing-Betrügern ausgenutzt werden?

Im Folgenden ein Überblick über die häufigsten Denkfehler, die bei Phishing-Angriffen ausgenutzt werden, damit Sie diese in Zukunft erkennen und abwehren können:

1. The Halo Effect

Wenn wir einer Person, einer Marke oder einem Unternehmen vertrauen, ist es sehr wahrscheinlich, dass wir auch den damit einhergehenden Nachrichten vertrauen. Angreifer nutzen dies aus, indem sie sich als bekanntes Unternehmen oder als vertrauenswürdige Einrichtung darstellen. Tatsächlich tritt dieser Nimbus-Effekt bei 29 % aller Phishing-Angriffe auf, was ihn zu einem der am häufigsten genutzten Muster beim Social Engineering macht [3]. Seien Sie bei unerwarteten Nachrichten von „vertrauenswürdigen“ Quellen wachsam, selbst wenn Ihnen diese als vertraut vorkommen.

2. Hyperbolisches Disponieren

Menschen bevorzugen von Natur aus sofortige Vorteile gegenüber zukünftigen Gewinnen, was uns zu einer leichten Zielscheibe für „zeitlich begrenzte Angebote“ oder Geschenkcoupons macht. Betrüger nutzen dieses Phänomen, um schnelle Klicks zu erzielen, da sie wissen, dass ein sofortiger Vorteil oft das Urteilsvermögen trübt. Diese Technik kommt bei 28 % aller Phishing-Angriffe zum Einsatz[4], Nehmen Sie sich lieber einen Moment Zeit, bevor Sie auf ein verlockendes Angebot eingehen.

3. Einfluss von Neugierde

Neugierde kann ein zweischneidiges Schwert sein. Angreifer wissen das und ködern ihre Opfer oft mit verlockenden Betreffzeilen oder „geheimen“ Informationen. Zeitlich begrenzte oder exklusive Angebote machen sich diese Tendenz zunutze, auf die 17 % der Phishing-Angriffe zurückzuführen sind [5]. Seien Sie bei E-Mails, die Neugierde wecken, immer vorsichtig!

4. Autoritätshörige Haltung

Menschen neigen dazu, Nachrichten von Autoritätspersonen oder hochrangigen Amtsträgern zu vertrauen, ohne sie zu hinterfragen. Betrüger geben sich als Persönlichkeiten wie CEOs oder Behördenvertreter aus und nutzen dieses Vertrauen, um ihre Opfer zu verfehlten Handlungen zu bewegen. Überprüfen Sie bei dringenden Nachrichten immer die Echtheit von Autoritätspersonen.

5. Aktualitätseffekt

Diese Voreingenommenheit führt dazu, dass wir den neuesten Informationen, auf die wir stoßen, besonderes Gewicht beimessen. Angreifer machen sich dies zunutze, indem sie sich auf aktuelle Ereignisse oder jüngste Unternehmensnachrichten beziehen und ihre Mitteilung als echt und relevant erscheinen lassen. Seien Sie wachsam und gleichen Sie unerwartete Nachrichten mit verifizierten Quellen ab.

Andere kognitive Verzerrungen beim Phishing [6]:

- Verlustabwendung: Drohungen mit einer „Kontosperre“ spielen mit unserer Angst vor Verlusten und verleiten uns zu impulsivem Handeln.

- Tendenz zu Optimismus: Betrüger bieten fingierte „großartige Gelegenheiten“ an, da sie wissen, dass wir Risiken oft unterbewerten.

- Knappheits-Faktor: Angreifer erzeugen Dringlichkeit, indem sie eine begrenzte Verfügbarkeit behaupten, um Angebote als besonders lukrativ erscheinen zu lassen.

Wenn Sie sich und Ihr Team über diese psychologischen Tricks informieren, können Sie die Anfälligkeit für Phishing-Attacken deutlich verringern [7]. Dieses Verhaltensmuster zu erkennen ist der Schlüssel langsamer zu werden, kritisch zu denken und sicherheitsbewusst zu handeln.

Möchten Sie es ausprobieren, jemanden mit Hilfe von Psychologie zu „phishen“?

Unsere Freemium-Edition bietet Ihnen vollständig konfigurierbare Phishing-Simulationen fper E-Mail, die Sie an Ihren Freunden, Ihrer Familie oder Ihren Mitarbeitern ausprobieren können. Füllen Sie das Formular aus und erhalten Sie umgehend Installationsanweisungen! Oder nutzen Sie unseren Black Friday-Rabatt auf die Premium-Editionen von Cyberdise, um das Sicherheits-Toolkit Ihres Teams zu stärken. Sie erhalten ausgereifte Phishing-Simulationstools und anpassbare Schulungsmodule, die sowohl die technischen als auch die psychologischen Aspekte von Phishing aufzeigen.

Wir freuen uns darauf, Ihnen in den kommenden Ausgaben unseres Newsletters weitere Einblicke, Neuigkeiten und Aktualisierungen zum Thema Cybersicherheit zu bieten. Sollten Sie – wider Erwarten – diesen Newsletter jedoch nicht hilfreich finden, klicken Sie zum Abbestellen auf den nachstehenden Link:

Analyse des IBM Cost of Data Breach Report 2024, Abbildung 7: Fälle, die auf mangelndes Sicherheitsbewusstsein der Mitarbeiter zurückzuführen sind, belaufen sich auf 16 % kompromittierte/gestohlene Anmeldedaten, 15 % Phishing, 10 % Business Email Compromise und 6 % Social Engineering. Das bedeutet, dass 47 % aller Angriffe unerfahrene, leichtgläubige oder unvorsichtige Mitarbeiter betroffen hat.

[2] Kahneman, D. (2011). Thinking, Fast and Slow. New York: Farrar, Straus and Giroux.

[3] LinkedIn: „Mind Games: Wie Hacker Ihr Denken mit kognitiven Finessen ausnutzen“

[4]Blog: „[INFOGRAPHIC] 9 kognitive Neigungen, die Hacker am meisten ausnutzen“

[5] Sicherheitsmagazin: „Cyberkriminelle nutzen diese kognitiven Eigenschaften am häufigsten aus“

[6] VentureBeat: „Phishing-Angriffe nutzen kognitive Eigenschaften aus, Forschungsergebnisse“

[7] SC World: „Die fünf beliebtesten kognitiven Neigungen, die zu Phishing-Angriffen führen“