Date de publication :

- 5 décembre 2024

Avez-vous regardé le film « The Great Hack » ? Un film à regarder absolument pour comprendre la psychologie qui se cache derrière les attaques de hameçonnage !

Psychologie et attaques de hameçonnage

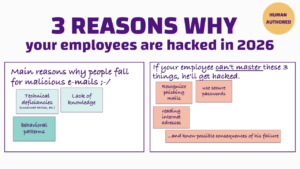

Les attaques par hameçonnage reposent en grande partie sur des astuces psychologiques, c’est la raison pour laquelle il est si important de comprendre ces tactiques pour être sensibilisé à la cybersécurité. Il est surprenant de constater que près de la moitié (47 %) des attaques réussies sont encore le fait d’employés négligents [1].

Les principales tactiques psychologiques de l'hameçonnage :

1. Manipulation émotionnelle

Les hameçonneurs exploitent des émotions telles que la peur, la curiosité , et la confiance pour inciter à des actions précipitées. Par exemple, un message urgent provenant d’une « banque » peut déclencher la panique, tandis qu’une promesse de récompense peut piquer la curiosité.

2. Biais cognitifs

Nous sommes tous sujets à des préjugés, et les hameçonneurs le savent. Qu’il s’agisse d’un excès de confiance (« Je ne tomberais jamais dans une arnaque ») ou d’un biais d’autorité (faire confiance aux messages émanant de personnalités « importantes »), ces biais nous rendent plus vulnérables. Faites défiler la page pour en savoir plus sur les biais cognitif.

3. Ingénierie sociale

Les hameçonneurs ont recours à des techniques telles que la réciprocité (créer un sentiment d’obligation) et la preuve sociale (impliquer que « tout le monde le fait ») pour persuader les victimes d’obtempérer

Ce que nous recommandons :

1. Reconnaître ses vulnérabilités

Le fait de comprendre nos vulnérabilités psychologiques nous aide à rester vigilants. Ce sont bien souvent nos émotions, et non nos connaissances techniques, que les hameçonneurs exploitent.

2. Maîtriser les notions de base pour reconnaître les messages légitimes

You need to know the basics that allow you to identify legitimate messages. Does the message come from personne que vous connaissez ? Le message provient-il d’un domaine que vous connaissez et auquel vous faites confiance ? Au minimum, vous devez savoir comment les adresses e-mail sont structurées et quels sont vos domaines d’expéditeur de confiance.

3. Une formation efficace

Les programmes de formation doivent aller au-delà des compétences techniques. Nous vous recommandons d’organiser des simulations d’hameçonnage.

4. Approche cognitive

Encouragez la pensée du système 2 (pensée lente, délibérée et logique, qui demande un effort cognitif plus important, [2]) – en prenant le temps de s’arrêter et d’évaluer les messages avant d’agir. Cette simple mesure peut empêcher les actions impulsives et risquées.

5. Cultiver une culture de la sécurité

Créer une culture qui valorise la sécurité encourage la vigilance. Lorsque les employés se sentent à l’aise pour signaler des courriels suspects, les organisations deviennent plus résilientes.

La psychologie qui anime les attaques par hameçonnage est un problème mondial, qui touche les individus et les organisations par-delà les frontières. Afin d’approfondir notre compréhension de ces tactiques, notre équipe participe cette année à la conférence Black Hat Saudi Arabia. Cet événement offre une perspective unique sur les dernières menaces mondiales en matière de cybersécurité et des informations qui, nous en sommes convaincus, seront utiles à nos lecteurs européens. Restez à l’affût des principales informations en suivant Cyberdise sur LinkedIn !

Quels sont les biais cognitifs les plus couramment utilisés dans les escroqueries par hameçonnage ?

Voici un aperçu des principaux biais exploités dans les attaques par hameçonnage, afin que vous puissiez les reconnaître et y résister :

1. L’effet de halo

Lorsque nous avons confiance en une personne, une marque ou une organisation, nous sommes plus enclins à faire confiance aux messages qui y sont associés. Les hameçonneurs profitent de ce phénomène en se faisant passer pour des entreprises bien connues ou des entités de confiance. En fait, l’effet Halo apparaît dans 29 % des attaques de phishing, ce qui en fait l’un des biais les plus couramment utilisés en ingénierie sociale [3]. Méfiez-vous des messages inattendus provenant de sources « fiables », même s’ils vous semblent familiers.

2. L’actualisation hyperbolique

Les êtres humains privilégient naturellement les récompenses immédiates par rapport aux avantages futurs, ce qui fait d’eux des cibles idéales pour les « offres à durée limitée » ou les coupons de réduction gratuits. Les escrocs se servent de ce biais pour inciter à cliquer rapidement, sachant que la promesse de récompenses immédiates obscurcit souvent le jugement. Cette technique apparaît dans 28 % des attaques de hameçonnage [4], alors n’oubliez pas de prendre un moment avant d’agir sur des offres alléchantes.

3. L’effet de curiosité

La curiosité peut être une arme à double tranchant. Les hameçonneurs le savent et attirent souvent les victimes avec des objets intrigants ou des informations « secrètes ». Les offres à durée limitée ou les offres exclusives exploitent ce biais, qui est à l’origine de des attaques de phishing [5]. Soyez toujours prudent lorsque vous recevez des courriels qui suscitent la curiosité !

4. Biais d’autorité

Nous avons souvent tendance à faire confiance aux messages émanant de figures d’autorité ou de hauts fonctionnaires sans poser de questions. Les escrocs se font passer pour des personnalités telles que des PDG ou des fonctionnaires, et profitent de cette confiance pour pousser les victimes à agir. Vérifiez toujours l’authenticité des messages urgents émanant de figures d’autorité.

5. Effet de récence

Ce biais nous incite à accorder plus d’importance aux informations les plus récentes que nous avons rencontrées. Les hameçonneurs en profitent pour faire référence à des événements d’actualité ou à des nouvelles récentes de l’entreprise, donnant ainsi l’impression que leurs messages sont opportuns et pertinents. Restez vigilant en recoupant les messages inattendus avec des sources vérifiées.

Autres biais cognitifs dans le phishing [6]:

- Aversion pour la perte : Les menaces de « suspension de compte » exploitent notre peur de la perte et nous poussent à agir de manière impulsive.

- Biais d’optimisme : les escrocs proposent de fausses « grandes opportunités », sachant que nous sous-estimons souvent les risques.

- Biais de rareté : les hameçonneurs créent un sentiment d’urgence en prétendant que les offres sont limitées, ce qui leur donne l’impression d’avoir plus de valeur.

En vous informant, vous et votre équipe, sur ces astuces psychologiques, vous pouvez réduire considérablement votre vulnérabilité aux attaques par hameçonnage [7]. Reconnaître ces préjugés nous aide à ralentir, à penser de manière critique et à agir en gardant la sécurité à l’esprit.

Vous souhaitez essayer d'utiliser la psychologie pour hameçonner quelqu'un ?

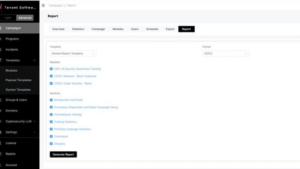

Notre édition Freemium offre des simulations de courriel d’hameçonnage entièrement personnalisables que vous pouvez essayer sur vos amis, votre famille ou vos collègues. Remplissez le formulaire et recevez immédiatement les consignes d’installation ! Ou, pour renforcer la boîte à outils de sécurité de votre équipe, profitez de notre réduction du vendredi noir sur les éditions Premium de Cyberdise. Obtenez des outils avancés de simulation de hameçonnage et des modules de formation personnalisables conçus pour traiter les aspects techniques et psychologiques de l’hameçonnage.

Nous nous réjouissons de pouvoir partager avec vous, dans les prochaines éditions de cette lettre d’information, davantage d’informations, de nouvelles et de mises à jour sur la cybersécurité. Toutefois, si vous ne trouvez pas cela utile, nous sommes désolés de vous voir partir. Veuillez cliquer sur le bouton de désabonnement ci-dessous.

[1] Analyse du rapport IBM Cost of Data Breach Report 2024, figure 7 : les cas pouvant être imputés à un manque de sensibilisation des employés s’élèvent à 16 % d’identifiants compromis/volés, 15 % d’hameçonnage, 10 % de compromission de courriels professionnels et 06 % d’ingénierie sociale. Cela signifie que 47 % de toutes les attaques visent des employés inexpérimentés, crédules ou négligents.

[2] Kahneman, D. (2011). Thinking, Fast and Slow. New York : Farrar, Straus et Giroux.

[3] LinkedIn : « Mind Games : Comment les pirates informatiques exploitent votre cerveau avec des biais cognitifs »

[4] Blog : « [INFOGRAPHIC] 9 biais cognitifs que les pirates exploitent le plus. »

[5] Security Magazine : « Les cybercriminels exploitent le plus ces biais cognitifs. »

[6] VentureBeat : « Les attaques d’hameçonnage exploitent les biais cognitifs, selon la recherche »

[7] SC World : « Les cinq biais cognitifs les plus populaires à l’origine des attaques par hameçonnage ».