L’IA comme le plus grand hacker du monde – et ce que cela signifie pour moi

Date de publication :

- 29 avril 2026

Que se passe-t-il lorsque non seulement toutes les vulnérabilités ont été découvertes, mais que presque toutes ont ensuite disparu ?

Il y a deux semaines, Anthropic a fait la une avec « Mythos » — un modèle capable d’identifier des vulnérabilités à un niveau jamais atteint par un humain. La semaine dernière, j’ai expliqué comment l’IA est en train de devenir un meilleur pentester (testeur d’intrusion).

Mais la question la plus intéressante arrive maintenant : que se passe-t-il lorsque ces systèmes ne se contentent plus de détecter des problèmes, mais exposent systématiquement tout ? Et que se passe-t-il ensuite ?

Nous sommes probablement au début d’une phase où les logiciels à l’échelle mondiale seront « passés aux rayons X ». Non pas de manière sélective, mais exhaustive. Les machines détectent les bugs plus rapidement, à plus grande échelle et de manière plus systématique que n’importe quelle communauté humaine ne pourrait le faire.

La conséquence est radicale : le nombre de vulnérabilités techniques va fortement diminuer dans les années à venir.

Cela pourrait toutefois entraîner des effets secondaires importants — voici mon point de vue :

Certains acteurs seront particulièrement durement touchés :

Des entreprises comme NSO (Pegasus) verront leur modèle économique disparaître. S’il n’existe plus de vulnérabilités zero-day, parce que l’IA identifie la grande majorité de ces failles en un temps très court — et permet idéalement de les corriger — la situation deviendra extrêmement difficile pour Pegasus. Les zero-days deviendront plus rares, plus coûteux et auront une durée de vie plus courte.

La suite est presque déterministe : l’informatique mondiale va se renforcer. Les systèmes deviendront plus robustes. De nombreux vecteurs d’attaque connus aujourd’hui disparaîtront.

Au final, deux catégories subsisteront principalement :

- Vulnérabilités conservées par les États

- …et l’être humain

À partir de là, les choses deviennent inconfortables :

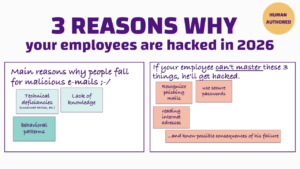

Alors que les surfaces d’attaque techniques se réduisent, une autre catégorie explose : l’ingénierie sociale. Quelles autres options restent aux « attaquants » ?

Les données sont claires :

- 47 % [1] ou 67 % [2] de toutes les violations de sécurité commencent par du phishing ou de l’ingénierie sociale (selon les études)

- 3,4 milliards d’e-mails de phishing sont envoyés chaque jour, dont plus de 80 % déjà générés par l’IA [3]

- Les campagnes de phishing basées sur l’IA sont jusqu’à 42 % plus efficaces que les attaques classiques [4]

- 63 % des experts en sécurité considèrent l’ingénierie sociale basée sur l’IA comme la principale menace en 2026 [5]

Et la qualité change fondamentalement — un processus déjà observable aujourd’hui : plus de fautes d’orthographe, plus de « prince nigérian ». À la place, des attaques parfaitement personnalisées, en plusieurs étapes, via e-mail, SMS, WhatsApp, Teams, appels téléphoniques et vidéos deepfake [6].

Soyons clairs :

La technologie devient plus sûre — mais les humains restent vulnérables.

Un second développement renforce encore cette tendance : l’IA n’est pas seulement un hacker technique, elle devient aussi de plus en plus le meilleur ingénieur social. L’étude de Harvard « Evaluating Large Language Models’ Capability to Launch Fully Automated Spear Phishing Campaigns » le démontre précisément : l’IA peut créer des campagnes de spear phishing plus convaincantes et plus scalables que les humains — de manière entièrement automatisée et à un coût nettement inférieur.

L’IA est, au moins depuis 2024, un meilleur hacker :

Cela modifie profondément le terrain de jeu.

Le schéma ancien :

- Création d’exploits : coûteuse, lente, sélective

- Ingénierie sociale : manuelle, scalabilité limitée

Aujourd’hui :

- Les exploits sont automatiquement détectables grâce à l’IA (et seront bientôt corrigés encore plus rapidement)

- L’ingénierie sociale est automatisée et hautement scalable à faible coût

Conclusion : les attaquants se dirigent vers les domaines où le retour sur investissement reste élevé. Et le rendement le plus élevé se trouve toujours du côté de l’humain.

Mon hypothèse : les deux prochaines années appartiennent aux « bons acteurs ». Nous allons durcir les systèmes, combler les failles, stabiliser les infrastructures.

Dans le même temps, les attaquants déplacent déjà leur focus — de la technologie vers l’utilisateur. Car lorsque la technologie devient hermétique, il ne reste qu’une voie directe : la manipulation.

La cible devient l’émotion plutôt que l’exploitation technique. La confiance plutôt qu’un buffer overflow.

Moi-même, en tant qu’expert, j’ai récemment été victime d’une campagne de phishing extrêmement sophistiquée. Le risque que cela se produise de plus en plus souvent est bien réel.

Conclusion: nous entrons dans un monde où les logiciels sont plus sécurisés que jamais — mais où les humains sont plus directement exposés que jamais.

La cybersécurité a longtemps été un problème technique. Elle devient désormais, de manière définitive, un problème comportemental.

Et c’est précisément là que nous devons agir : il faut commencer à modifier les comportements — et pas uniquement à protéger les systèmes.

Chez CYBERDISE, nous évoluons donc volontairement : de la formation classique à la sensibilisation vers des systèmes qui améliorent de manière mesurable le comportement humain.

Sources:

[1] IBM Cost of a Data Breach Report 2024 https://cyberdise-awareness.com/wp-content/uploads/2026/04/Cost-of-a-Data-Breach-Report-2024.pdf