Attitude face au risque vs comportement face au risque : Formez-vous de la mauvaise manière ?

Sensibilisation ≠ Comportement

Malgré une formation complète en matière de sensibilisation à la sécurité, de nombreuses organisations continuent de subir des violations de la cybersécurité résultant d’erreurs humaines. Nous pensons que cela s’explique par le fait que beaucoup de gens comprennent les menaces liées à la cybersécurité en théorie, mais ont du mal à appliquer ces connaissances de manière cohérente dans la pratique pour agir en toute sécurité.

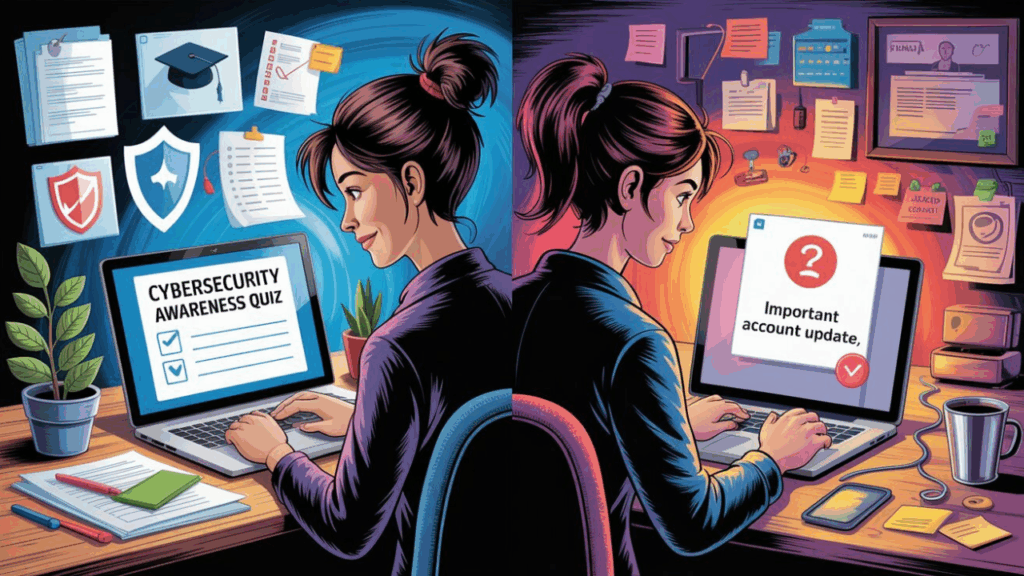

Cet écart entre l’attitude face au risque (savoir ce qui est risqué) et le comportement face au risque (agir de manière sécurisée) est le sujet de l’article d’aujourd’hui. 😉

Attitude face au risque vs comportement face au risque en matière de cybersécurité

« Savoir » et « faire » ne sont pas la même chose en matière de sécurité.

L’attitude face au risque cyber fait référence aux connaissances, à la sensibilisation et aux intentions d’un utilisateur en matière de sécurité (par exemple, être conscient qu’il est dangereux de cliquer sur des liens inconnus), tandis que le comportement face au risque cyber fait référence aux actions réelles de l’utilisateur (par exemple, cliquer sur un lien inconnu malgré cela).

Une disparité persistante entre l’attitude et le comportement en matière de cybersécurité a même été documentée par des recherches. Même si les utilisateurs sont prudents, ils peuvent tout de même être victimes d’attaques. Cette disparité est mise en évidence dans un rapport sectoriel de 2024 : même si 71 % des utilisateurs qui ont pris des risques en étaient pleinement conscients, 96 % d’entre eux ont tout de même choisi de les prendre [1]. En d’autres termes, la plupart des gens ont agi de manière peu sûre, même si presque tout le monde savait qu’il valait mieux ne pas le faire. En bref : ils « savent », mais ils « ne font pas ».

Il est essentiel de noter que sensibiliser les gens ou les inquiéter ne conduit pas automatiquement à des actions plus sûres. Selon une étude sur la culture de la cybersécurité, « la formation peut enseigner au personnel comment agir de manière plus sûre, [mais] cela n’est parfois pas suffisant pour encourager des comportements réellement sûrs. Il est nécessaire de savoir quoi faire, mais cela n’est pas suffisant ».

Les gens peuvent vraiment vouloir se comporter de manière sécurisée et obtenir de bons résultats dans les enquêtes ou les formations sur les attitudes en matière de sécurité, mais se retrouver pris au dépourvu sous la pression du stress ou séduits par un e-mail de phishing bien conçu. La vulnérabilité au phishing/smishing/vishing/etc. est principalement un exemple de ce décalage entre l’intention et le comportement : les gens peuvent affirmer avec assurance qu’ils sont capables de repérer un phishing, mais les taux de clics dans le monde réel restent malheureusement élevés. Le défi pour les organisations consiste donc à combler ce fossé et à transformer la sensibilisation à la sécurité en actions concrètes.

Que préférez-vous :

Nous partagerons les résultats de ce sondage dans la prochaine newsletter. Nous sommes impatients de connaître votre choix. 😉

Pourquoi les formations traditionnelles de sensibilisation sont-elles souvent insuffisantes ?

Fondamentalement, les programmes de sensibilisation conventionnels (présentations annuelles, quiz et e-mails de phishing génériques envoyés à l’ensemble du personnel) ne reproduisent souvent pas la pression et la personnalisation des attaques réelles. Ils peuvent améliorer les connaissances, mais ils ne modifient pas de manière fiable les comportements.

Les êtres humains sont des créatures d’habitudes et de contexte : si la formation est peu fréquente, non ciblée ou trop éloignée de la réalité quotidienne des utilisateurs, ses enseignements s’estompent rapidement. Des facteurs tels que le stress au travail, la fatigue ou l’urgence perçue des tâches peuvent facilement effacer le souvenir d’un module de formation suivi il y a plusieurs mois. Cela est particulièrement vrai dans les environnements très stressants (par exemple, les soins de santé) où le personnel peut connaître les règles, mais, sous la pression constante, revenir à des pratiques peu sûres qui semblent opportunes.

En termes simples, on ne peut pas donner de cours ou faire passer des quiz pour éliminer le risque de phishing : de nouvelles méthodes sont nécessaires pour influencer réellement les actions quotidiennes des utilisateurs.

Une nouvelle approche : des simulations de phishing personnalisées et contextuelles, associées à des formations en ligne sur mesure !

La plupart des formations au phishing sont encore très éloignées des attaques réelles. Elles sont génériques, prévisibles et faciles à détecter. Mais les menaces réelles ? Elles sont personnalisées. Elles utilisent des noms, des rôles, le contexte de l’entreprise, tout ce qui rend le message réaliste.

Les attaquants utilisent souvent des informations accessibles au public pour rédiger ces e-mails. Il est donc logique que les formations fassent de même. Lorsqu’une simulation semble crédible, les utilisateurs réagissent comme ils le feraient dans la vie réelle, et non comme ils pensent devoir réagir dans un quiz. Vous vous souvenez du comportement à adopter face aux cyberrisques, n’est-ce pas ?

À la lumière de ces constats, de nouvelles solutions voient le jour pour aider les organisations à mettre en œuvre des formations personnalisées à grande échelle sur le phishing. Par exemple, notre module OSINT Reconnaissance *** – une fonctionnalité récemment annoncée. Il est conçu pour automatiser la génération de simulations de phishing très réalistes à partir de données accessibles au public. Ce type d’outil peut continuellement parcourir les sources ouvertes afin d’adapter les faux e-mails de phishing à chaque employé à l’aide de notre automatiseur d’e-mails de phishing (par exemple, en faisant référence à une publication récente sur les réseaux sociaux ou à une annonce publique d’une entreprise), mettant ainsi en pratique le principe étayé par la recherche selon lequel plus la simulation est réaliste et ciblée, plus les résultats d’apprentissage sont efficaces. En tirant parti de l’automatisation et de l’intelligence, un tel module permet aux équipes de sécurité d’effectuer des exercices de phishing continus et adaptatifs sans effort manuel considérable, ce qui est un facteur important pour la mise à l’échelle et l’adoption de la solution de sensibilisation à la cybersécurité. L’objectif final est de créer un « pare-feu humain » qui s’améliore de lui-même : des employés qui non seulement connaissent le phishing, mais qui ont également pratiqué leurs réponses jusqu’à en faire une habitude.

*** Le module OSINT Reconnaissance est disponible en tant que fonctionnalité expérimentale depuis la version 2.7.0. Si vous souhaitez l’explorer plus en détail ou l’activer pour votre équipe, n’hésitez pas à nous contacter ou à consulter les notes de mise à jour dans votre tableau de bord.

En raison de l’expérience croissante des clients et de l’émergence de l’IA, les programmes de sensibilisation à la cybersécurité évoluent, passant d’exercices de conformité à cocher à des solutions sur mesure, adaptées à la culture et intégrées sur le plan technique. En évitant activement les écueils identifiés ci-dessus et en insistant sur des solutions modernes, basées sur l’IA et adaptées aux réalités opérationnelles, les entreprises peuvent améliorer de manière significative la sécurité au niveau humain.

[1] https://www.proofpoint.com/us/blog/security-awareness-training/2024-state-of-phish-report