Que dit réellement le rapport IBM 2025 sur les violations de données ?

Le « IBM Cost of a Data Breach Report » (rapport IBM sur le coût des violations de données) est publié chaque année depuis deux décennies.

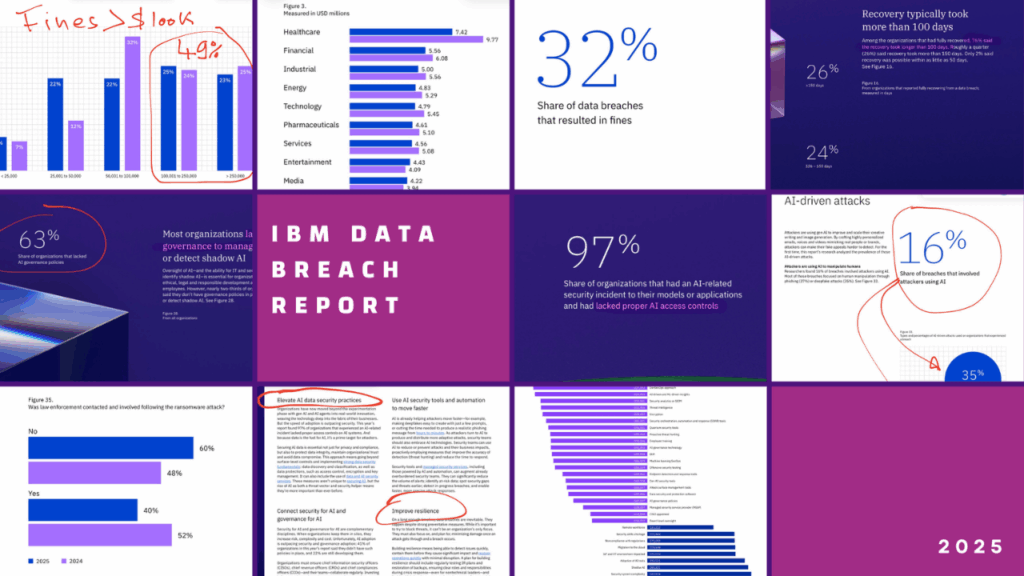

Il est souvent consulté pour ses chiffres : le coût moyen mondial des violations (actuellement 4,4 millions de dollars), les secteurs les plus touchés ou les amendes (qui, aux États-Unis, font grimper le coût moyen à 10 millions de dollars).

Mais en y regardant de plus près et en y apportant votre propre expertise, le rapport de cette année révèle quelque chose de plus fondamental sur la sensibilisation à la cybersécurité.

L'IA est déjà impliquée dans les violations.

En 2025, une violation sur six impliquait l’IA.

Et lorsque l’IA était utilisée, les attaquants recouraient à des outils que nous « connaissons tous très bien » :

37 % étaient des e-mails de phishing

35 % utilisaient des deepfakes et l’usurpation d’identité

Le phishing reste le point d’entrée dominant. La différence réside dans l’ampleur et le réalisme. L’IA ne remplace pas les anciens vecteurs d’attaque, elle les rend beaucoup plus puissants.

La gouvernance est la pièce manquante du puzzle.

63 % des organisations touchées par une violation liée à l’IA n’avaient mis en place aucune gouvernance en matière d’IA.

97 % ne disposaient d’aucun contrôle d’accès aux outils d’IA.

Cela explique pourquoi l’« IA fantôme » (les employés qui expérimentent des outils en dehors du contrôle du service informatique) apparaît si fréquemment dans les récits de violations. Nous avons déjà observé ce même schéma : l’adoption progresse plus rapidement que la sécurité.

À ceux qui attendaient les résultats du sondage « Préférez-vous » de la précédente newsletter : 49 % préfèrent lire toutes les politiques de sécurité internes et 51 % préfèrent développer leur instinct pour éviter les clics 😉

La récupération est plus difficile que beaucoup ne l’admettent

- Deux tiers des organisations déclarent ne jamais se remettre complètement d’une violation de données.

- Et 76 % affirment que la récupération prend plus de 100 jours.

Ces chiffres mettent l’accent sur la résilience, et pas seulement sur la prévention. Si la plupart des entreprises ne peuvent pas se remettre rapidement, la conversation doit s’orienter vers la manière dont les gens réagissent en cas d’attaque.

Qu’est-ce que cela signifie pour la sensibilisation ?

Les chiffres du rapport confirment ce que les professionnels de la sensibilisation observent depuis longtemps :

Les vecteurs d’attaque restent constants (hameçonnage, compromission des identifiants, menaces internes).

L’environnement qui les entoure évolue (IA, automatisation, amendes, chaînes d’approvisionnement).

L’erreur humaine reste une constante.

Ce qui change, c’est le contexte dans lequel les humains commettent des erreurs.

C’est pourquoi la sensibilisation traditionnelle (politiques, conférences, présentations PowerPoint) fonctionne rarement dans des situations de pression réelle. Les gens connaissent les règles, mais la fatigue, l’urgence ou un hameçonnage très convaincant créé par l’IA suffisent à passer outre ces connaissances.

La solution ne réside pas dans davantage de politiques, mais dans la pratique.

Des simulations réalistes. Un coaching adaptatif. Développer son instinct plutôt que de se fier à la théorie.

« Le rapport IBM me rappelle que la sensibilisation ne consiste pas à savoir ce qu’est le phishing, mais à développer la mémoire musculaire nécessaire pour y résister, même lorsque l’attaque semble parfaite. »

– Palo Stacho

Résultats d'une étude conjointe avec l'université de Lucerne : spearphishing basé sur l'IA

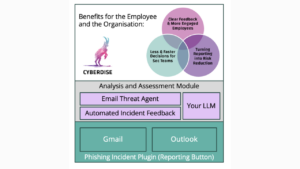

En collaboration avec l’université de Lucerne, CYBERDISE a mené une étude contrôlée afin d’examiner la manière dont les employés réagissent aux attaques de spearphishing basées sur l’IA. Contrairement au phishing traditionnel, ces attaques sont personnalisées, adaptatives et plus difficiles à détecter.

La recherche révèle un résultat clair : les participants formés par CYBERDISE ont démontré une augmentation de 60 % de leur vigilance face aux tentatives de spearphishing générées par l’IA/OSINT. Dans ce webinaire, nous présenterons la conception de l’étude, les principaux résultats et les implications pour les organisations qui souhaitent garder une longueur d’avance sur les menaces en constante évolution.

Vous apprendrez :

– Comment l’IA est en train de remodeler le paysage du spearphishing.

– La méthodologie et les conclusions de notre étude conjointe avec l’université de Lucerne.

– Pourquoi la vigilance humaine reste une vulnérabilité majeure en matière de cybersécurité.

– Des conseils pratiques pour renforcer les programmes de sensibilisation basés sur des preuves scientifiques.

[1] https://www.ibm.com/reports/data-breach

Nous sommes impatients de partager avec vous d’autres informations, actualités et mises à jour sur la cybersécurité dans les prochains numéros de cette newsletter. Toutefois, si vous ne trouvez pas cela utile, nous sommes désolés de vous voir partir. Veuillez cliquer sur le bouton de désabonnement ci-dessous.