NIS2 est intégré au budget — pas encore aux systèmes

Date de publication :

- avril 13, 2026

Une nouvelle étude menée par CIO / CSO / Computerwoche (basée sur 324 entretiens avec des décideurs IT seniors dans la région DACH, réalisés entre novembre et décembre 2025) dresse un constat clair : la directive NIS2 transforme la manière dont les organisations abordent la cybersécurité. Toutefois, un écart important subsiste entre la conformité réglementaire et la résilience opérationnelle réelle. .

Voici les principaux enseignements que nous jugeons les plus pertinents — et ce qu’ils impliquent pour votre approche de la sensibilisation à la sécurité et du risque humain.

État de la mise en œuvre de NIS2

NIS2 est entré en vigueur. La date limite est dépassée. Pourtant, l’écart entre les organisations concernées et celles réellement prêtes reste important. État de la mise en œuvre de NIS2

66 %

des organisations concernées par NIS2 n’ont pas encore entièrement mis en œuvre la directive.

Seules 34 % déclarent être pleinement conformes. Par ailleurs, 10 % ne sont même pas en mesure de déterminer si elles sont concernées.

47 %

estiment que la mise en œuvre de NIS2 est difficile ou très difficile. Seules 15 % font état d’obstacles minimes. Les principaux défis sont : un effort de mise en œuvre élevé (39 %), la complexité des exigences (39 %) et un périmètre réglementaire peu clair (34 %).

Cela signifie qu’une grande partie des organisations concernées sont en retard — non pas par manque d’intérêt, mais parce que la directive est réellement difficile à opérationnaliser. Des périmètres flous, des exigences qui se chevauchent avec DORA pour les acteurs du secteur financier, ainsi que des capacités internes limitées contribuent à cette situation. Le point aveugle du risque humain

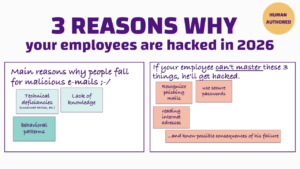

Chaque vecteur d’attaque commence par l’ingénierie sociale

L’un des constats les plus marquants de l’étude : tous les principaux vecteurs d’attaque peuvent (et commencent généralement) par de l’ingénierie sociale. Le phishing n’est pas une menace parmi d’autres. C’est la porte d’entrée vers presque toutes les autres. Plus de la moitié des répondants craignent l’espionnage industriel comme menace principale. Pourtant, lorsqu’il s’agit de former la couche humaine, les chiffres racontent une autre histoire :

Seuls 43,5 %

des organisations proposent une formation obligatoire à la gestion de la NIS2 pour les managers. 37 % la classent encore comme optionnelle. Dans 11 % des entreprises, aucune formation de ce type n’existe.

56 %

citent les « menaces actuelles » comme catégorie de formation la plus courante — il s’agit du type de formation de sécurité le plus fréquemment obligatoire dans l’étude. Toutefois, les spécialistes de la sensibilisation estiment que des briefings génériques sur les menaces ne suffisent pas à provoquer un véritable changement de comportement.

Risque lié à la chaîne d’approvisionnement – reconnu mais sous-estimé

La directive NIS2 exige explicitement des organisations qu’elles maîtrisent la sécurité de leur chaîne d’approvisionnement. L’étude met en évidence un écart important à ce niveau :

- Plus de 85 % déclarent que la mise en œuvre de NIS2 conduit à un portefeuille de fournisseurs plus large — davantage de fournisseurs, donc davantage d’exposition.

- Seul un tiers des répondants considère les risques liés à la chaîne d’approvisionnement comme un domaine critique, malgré leur inclusion explicite dans les exigences de NIS2.

- Le nombre de fournisseurs augmente au lieu de diminuer, élargissant la surface d’attaque alors même que les organisations cherchent à la sécuriser.

De nombreuses organisations se concentrent sur la conformité formelle à NIS2 et perdent de vue ce que la directive cherche réellement à protéger — notamment les failles dans la chaîne d’approvisionnement, qui figurent parmi les plus critiques.

IA en cybersécurité – et le « problème Skynet »

L’adoption de l’IA s’accélère. L’étude montre que deux tiers des organisations utilisent déjà massivement l’IA, et que trois quarts étendent leur empreinte IA — dont la moitié de manière significative. L’objectif final annoncé de l’utilisation de l’IA en cybersécurité ? Des opérations de sécurité entièrement automatisées. Il ne s’agit pas d’une ambition lointaine : c’est déjà la direction déclarée par une part importante des répondants.

10 % au total – 17 % dans les grandes entreprises

Cela mérite réflexion. La même étude montre que plus de la moitié des organisations ne disposent même pas de formations de sécurité obligatoires — alors qu’une proportion significative est déjà à l’aise avec l’idée d’éliminer l’humain de la boucle de sécurité. Le risque associé à cette combinaison n’est pas théorique.

L’ironie est évidente : les attaquants utilisent l’IA pour concevoir des attaques d’ingénierie sociale plus convaincantes et plus personnalisées. La réponse à cela ne consiste pas à réduire le rôle des humains dans la boucle de décision, mais à disposer d’humains mieux formés et mieux préparés.

Où vont les budgets IT en 2026

Malgré les vents contraires sur le plan économique, les intentions d’investissement IT restent fortes :

- 49 % prévoient d’augmenter significativement leurs dépenses IT (de 10 % ou plus).

- 43 % prévoient de maintenir ou d’augmenter légèrement leur budget.

Et le principal domaine d’investissement ? La sécurité de l’information — à 45,8 %, elle arrive en tête de toutes les catégories. Sur la période 2026–2029, les quatre principaux domaines d’investissement sont les infrastructures IT, le cloud, le matériel IA et la cybersécurité.

La sécurité n’est pas reléguée au second plan. Le défi consiste à s’assurer que ces investissements sont orientés vers les bons problèmes — et cela inclut la couche humaine, pas uniquement la pile technologique.

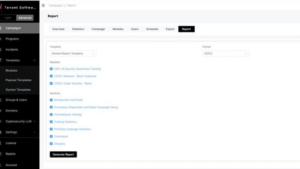

La conformité est encore trop souvent traitée comme un exercice documentaire, et non comme un programme de transformation des comportements. C’est précisément dans cet écart que se produisent les attaques. CYBERDISE est conçu pour combler cet écart — notre solution a démontré une réduction du risque humain allant jusqu’à 60 %, comme l’a montré une étude conjointe avec la Haute école de Lucerne ( lien).