Microsoft Defender Attack Simulator – Qu’est-ce qui ne fonctionne pas ?

Date de publication :

- 1 avril 2026

Il est évident que Microsoft propose un outil de simulation de phishing. Malheureusement, les organisations qui souhaitent réellement disposer de collaborateurs vigilants et bien sensibilisés aux risques cyber n’en tirent pas pleinement bénéfice.

The great thing about trade show season is that you get to have personal conversations with many cybersecurity specialists. And I’ve just learned from several German and Swiss mid-sized companies that they have let their contracts with their awareness vendors expire and are instead relying on Microsoft Defender Attack Simulator. After all, this product is included with E5 licenses – so why use anything else?

Pour ma part, cet argument est tout à fait compréhensible — d’autant plus lorsqu’on fait partie de l’industrie allemande en 2026 et que l’on fait face à des défis économiques majeurs. Néanmoins, je sais que Microsoft Defender Attack Simulator est l’un des produits les moins performants que je connaisse.

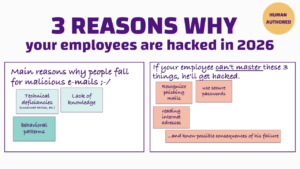

Ce que je veux dire par là : a) La formation à la sensibilisation des employés et l’amélioration des comportements à risque du personnel nécessitent un ensemble de capacités fondamentales dont Defender ne dispose tout simplement pas. b) Attack Simulator est un outil très basique, aux fonctionnalités limitées.

Résultat : les grandes entreprises disposant d’une licence E5 peuvent certes économiser le coût d’une solution de sensibilisation à la cybersécurité — mais, en contrepartie, la charge opérationnelle liée à la gestion d’un programme de sensibilisation au sein de l’équipe sécurité explose littéralement. Sans exagération.

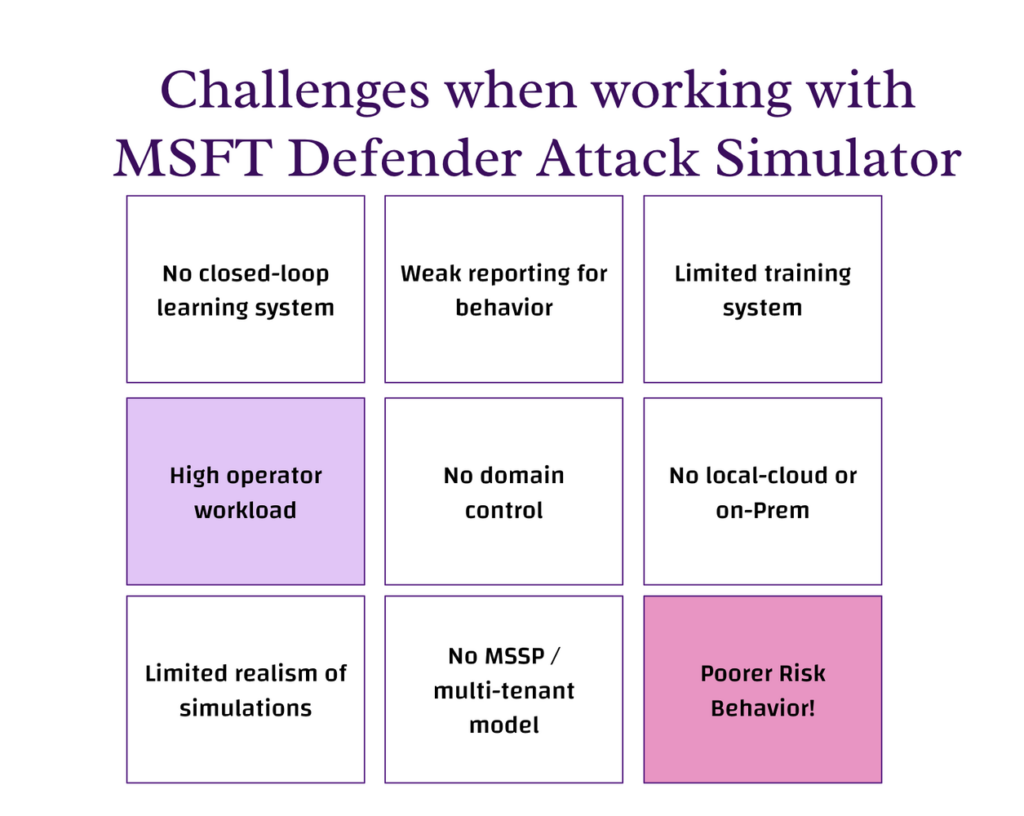

Défis liés à l’utilisation de Defender

Notre expérience ainsi que les échanges menés avec plusieurs ingénieurs en sécurité de l’information responsables de systèmes de gestion du risque humain dressent un constat similaire. Microsoft Defender Attack Simulator est efficace pour créer rapidement et facilement une campagne de phishing simulée. Mais au-delà de cette première étape, les difficultés apparaissent rapidement. Vous êtes alors confronté aux défis suivants :

- Absence de boucle d’apprentissage continue (closed-loop)

- Charge opérationnelle élevée pour les équipes

- Réalisme limité des simulations

- Reporting comportemental insuffisant

- Absence de gestion et de contrôle des domaines

- Absence de modèle MSSP / multi-tenant

- Capacités de formation limitées

- Absence d’options local-cloud ou on-premise

1. Absence de boucle d’apprentissage continue (closed-loop)

Dans Microsoft Defender Attack Simulator, le processus est linéaire et basique : vous lancez une simulation, obtenez un rapport, puis attribuez éventuellement une formation standard. Il n’existe pas de mécanisme intégré de feedback continu ni de boucle d’apprentissage. Il n’est pas non plus possible de mener des exercices avancés ou d’ajouter vos propres domaines d’attaque.

Dans notre solution, CYBERDISE│Cyberdise Awareness, l’approche est cyclique : un événement signalé est analysé, expliqué à l’utilisateur, transformé en simulation, suivi d’une formation ciblée, puis répété en continu afin d’améliorer durablement les comportements.

2. Charge opérationnelle élevée

Les entreprises du Mittelstand, les grandes organisations et les MSSP ont besoin d’automatisation pour passer à l’échelle efficacement. Sans cela, elles doivent mobiliser plusieurs ETP (équivalents temps plein) pour maintenir ne serait-ce qu’un niveau de sensibilisation de base.

Microsoft Defender Attack Simulator

- Ciblage des utilisateurs manuel

- Création de campagnes manuelle

- Suivi manuel

- Un seul domaine AD pris en charge

Solutions de sensibilisation best practice

- Segmentation dynamique des utilisateurs

- Synchronisation des utilisateurs multi-sources

- Campagnes automatisées

- Formation de suivi automatisée

3. Réalisme limité des simulations

Dans Microsoft Defender, les simulations reposent sur des modèles (templates) avec des possibilités de personnalisation basiques et offrent un niveau de personnalisation limité. Les solutions de sensibilisation les plus récentes, comme la nôtre, utilisent l’IA et l’OSINT pour créer des scénarios de spear phishing avec une difficulté dynamique et un ciblage individualisé. De plus, des scénarios d’attaque multi-canaux sont également possibles — aujourd’hui via SMS, demain via message vocal, et après-demain via des simulations de phishing.

Cette différence est essentielle, car l’ingénierie sociale moderne pilotée par l’IA est déjà aussi efficace que des attaquants humains, ce qui signifie que les simulations basiques ne reflètent plus les menaces réelles [1].

4. Reporting comportemental insuffisant

Dans Microsoft Defender, le reporting se concentre principalement sur les taux de clic et les taux de compromission. À l’inverse, Cyberdise suit des indicateurs comportementaux, construit des profils de risque utilisateurs et permet un ciblage adaptatif.

Cela signifie qu’au lieu de simplement mesurer les échecs, les outils de nouvelle génération permettent de suivre l’évolution des comportements des utilisateurs et leur amélioration dans le temps.

5. Absence de contrôle des domaines

Microsoft Defender Attack Simulator n’offre aucun contrôle sur les domaines personnalisés ni sur la configuration des mécanismes de distribution. À l’inverse, une solution moderne de sensibilisation de 3e génération prend en charge les domaines personnalisés, propose une API DNS et permet plusieurs méthodes de diffusion.

La simplicité liée à l’absence de configuration (notamment l’absence de whitelisting de domaines dans Microsoft Attack Simulator) compromet l’une des compétences essentielles que les utilisateurs doivent maîtriser : la capacité à distinguer une adresse web légitime d’une adresse potentiellement malveillante.

6. Absence de modèle MSSP / multi-tenant

Defender Attack Simulator est conçu pour fonctionner dans un modèle mono-tenant basé sur un seul environnement AD. En revanche, une solution comme Cyberdise gère nativement le multi-tenant, le white labelling, les intégrations Multi-AD/LDAP et est adaptée aux environnements MSSP.

7. Capacités de formation limitées

Dans Microsoft Defender, la formation repose sur des modules intégrés avec des possibilités de personnalisation limitées.

Cyberdise fait partie des rares fournisseurs à proposer un LMS complet avec prise en charge des formats SCORM (import et export), ainsi que des contenus entièrement modifiables. Cela permet aux organisations d’aligner directement les formations sur leurs politiques internes et leurs exigences spécifiques (les CISO doivent avant tout former sur leurs propres politiques).

8. Cloud uniquement

Microsoft Defender Attack Simulator fonctionne exclusivement dans le cloud Microsoft. À l’inverse, certaines solutions de sensibilisation peuvent être déployées dans différents environnements.

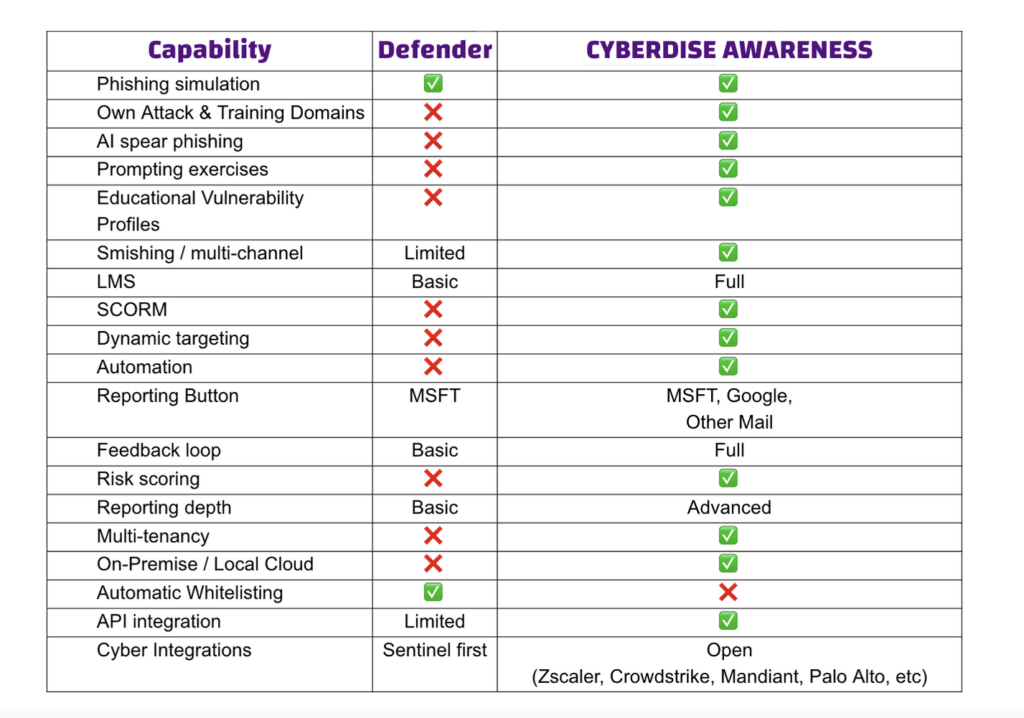

MSFT Attack Simulator vs Cyberdise – Comparaison simple des fonctionnalités

Les comparaisons sous forme de tableau sont toujours utiles. Voici un aperçu succinct basé sur mon évaluation personnelle (2026) et mon expérience :

Conclusion : Efficacité des coûts vs niveau de sécurité

Avec Microsoft Defender, le coût de licence est faible puisqu’il est inclus dans E5, mais le coût opérationnel est élevé en raison des nombreuses tâches manuelles. Le résultat reste modéré, car l’approche repose sur des simulations basiques et n’améliore pas significativement les comportements à risque des utilisateurs. Par conséquent, les collaborateurs restent plus vulnérables dans le temps, ce qui augmente les taux d’échec et, in fine, le risque global de compromission pour l’organisation.

Avec Cyberdise, le coût de licence est supplémentaire, mais le coût opérationnel est plus faible grâce à l’automatisation. Le résultat est supérieur, car le système est conçu pour améliorer en continu le comportement des utilisateurs, entraînant une réduction mesurable du risque et un renforcement global de la posture de sécurité. De plus, Cyberdise permettrait d’améliorer les comportements à risque jusqu’à 60 % de plus que les outils de sensibilisation traditionnels.

Mon avis personnel. Et vous, que pensez-vous de Microsoft Defender Attack Simulator ?

#humanauthored

Reference:

[1] https://cyberdise-awareness.com/wp-content/uploads/2025/12/4-aisp-study-AI-Enabled-Spearphishing-Paper.pdf